*Rigoberto Chinchilla

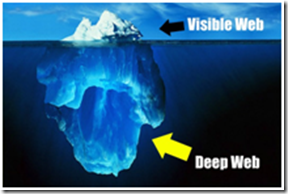

Trafico de drogas, venta de armas, contratar asesinos, mercados piratas, planes terroristas, venta de niños, explotación sexual de niños y de seres humanos en general, hasta una moneda cibernética (1 BITCOIN= $200 dólares) que nadie puede controlar . Sabía usted que la cantidad de información que se puede indexar (Hacerle GOOGLE) es de 19 Terabytes pero la Información que usted probablemente nunca verá es de 37,500% más grande (7500 Terabytes) y es la que se maneja en la web secreta. Pero ¿Cómo se accede a esa información y a ese universo escondido?

Muchos de ustedes probablemente e intuitivamente saben que estas cosas se dan en el INTERNET, pero a lo mejor muchos de ustedes no saben de la magnitud de las mismas y de cómo si es posible esconder todas estas actividades ante los ojos de los poderosos ojos de la CIA, el FBI y otras agencias de inteligencia internacionales, la historia es fascinante, los efectos ¡espeluznantes!

La historia de la “Deep web” (como se le conoce) es una de las consecuencias inesperadas de la tecnología. A mediados de los años 90 científicos estadounidenses comenzaron a estudiar si era posible esconder el origen de la información en el web de tal manera que fuera prácticamente intrazable y diseñaron un sistema de esconderla tan bueno que fue adoptado inmediatamente por las autoridades estadounidenses y agencias de inteligencia de otros países para enviar información sin revelar la fuente de la misma (un paraíso para estas agencias). Sin embargo ni los científicos de USA ni el FBI se imaginaron, que esa misma idea (publicada con mucho detalle en un famoso “paper”) seria usada precisamente por criminales de todo tipo, “ejércitos de liberación” secretos, terroristas, o simplemente por personas no criminales que no les gusta que les espíen y les abusen su derecho de privacidad.

Fue así como a principios de este siglo (~2003) se lanzó el proyecto “The Onion Router” o TOR (El Enrutador cebolla) el cual puede ser descargado en su computadora para protegerse de que le sigan la pista de su localización, de su dirección IP etc. (ya le estoy dando la pista como esconderse de que Don Neto sepa de donde viene su comentario J ). Descargar TOR en su computadora no es una licencia para cosas ilegales por supuesto, el sitio web es https://www.torproject.org/ y se puede bajar simplemente para esconder el origen de su computadora (dirección IP) por los buenos haciendo nada ilegal o como lo hacen los criminales para esconder el origen de sus operaciones. Cada país puede tener leyes distintas en cuanto al uso de TOR y es bueno saber estas leyes antes de descargarlo.

Sin embargo es potencialmente ILEGAL (EN USA) servir de SWITCH para TOR (que es diferente al uso del browser) sin informarlo a su proveedor de Internet (que a su vez lo puede informar al gobierno) y eso es una potencial falta legal aunque hasta la fecha (según TOR) [1] nadie ha sido ni acusado ni encarcelado por esto. Ya explicaré lo que es un “switch TOR”. Sin embargo como cualquier otra tecnología por lo general es lo que usted haga con la misma la que la convierte ilegal o no. Si usted la ocupa simplemente como herramienta de privacidad en sus mensajes a su mamá y sus hijos o para postear en el blog de Neto Rivas (por Ejemplo sin amenazar a muerte u ofrecer cosas o servicios ilegales) hasta el día de hoy no se documenta ninguna acción legal contra nadie por usar el browser [1] (Es decir por usos legales).

Ustedes me dirán que si no están haciendo nada ilegal ¿porque alguien quiere esconderse en TOR? Bueno existen en el mundo millones de personas que tienen conceptos muy estrictos de privacidad y aunque sea una carta de amor a la madre no quieren simplemente que alguien tenga el poder de saber verla, es pura y simple privacidad que algunas personas aprecian más que otras. El gran problema de TOR (desde el punto de vista de las autoridades) NO es el abuelo que no quiere que su carta a su nieto sea leída o el bloguero que no quiere que Neto Rivas se dé cuenta de donde viene su dirección IP. El gran problema son las actividades ILICITAS que paran los pelos a cualquiera que se dan como causa de esta herramienta tecnológica. TOR provee todos los “servicios” que originalmente fueron usados por la CIA el FBI y las otras agencias. Es decir la misma “arma” creada para esconderse por “los buenos” (usted podría tener su propia apreciación de esto) fue “robada” (diseño e idea) y ahora es usada por muchos de los “malos” (otra vez usted puede tener otro criterio) ¡para lo mismo¡

Pero ¿Cómo funciona TOR? Fundamentalmente TOR es un browser como internet Explorer o Mozilla Firefox, la diferencia es que lo conecta a un servidor TOR (TOR RELAY SWITCH) local en lugar de al servidor de Explorer (o MOZILLA) este servidor lo conecta a otro servidor (aleatoriamente) y este lo conecta a otro servidor (aleatoriamente) y así sucesivamente (imagínese una red de MIL servidores que actúan aleatoriamente todas las conexiones). Cada servidor (TOR RELAY) es un “PROXY” es decir le cambia la dirección IP de origen por lo tanto si usted manda un mensaje digamos conmutará no por los MIL servidores (por poner un numero) sino por una veintena de servidores de los MIL conectados pero cada vez diferentes veinte servidores (aleatoriamente) y cada uno cambiara dirección IP y así cada vez por cada mensaje que usted mande haciéndolo prácticamente intrazable (algo así como lo que se hace para lavar dinero que se pasa por varias empresas hasta que al dinero se le pierde la pista). Es decir el último que recibe el mensaje verá solamente la dirección IP del último servidor Proxy y el “trazar para atrás” aleatoriamente es prácticamente imposible. (¡No hay memoria de los switches TOR!)

TOR por supuesto no es único de estos browsers pero si el más famoso, TOR es muy claro que sus objetivos es la privacidad y NO el su uso para actividades ilegales. El problema es como se ha usado, pues teniendo el TOR browser es posible tener acceso millones de sitios web (no accesibles por Google) es decir tiendas virtuales que le venden toda cosa ilegal que usted probablemente ni se imagina (incluyendo órganos humanos, niños, esclavos etc.). Para completar el círculo, la WEB Secreta ha creado su propia moneda (precisamente para evitar que los dólares puedan ser trazados) y esta se llama BITCOIN que es el equivalente a unos $200 dólares. Recuerde que el valor de un dólar es solo la confianza que se tienen que ese dólar puede adquirir algo. Cualquiera puede en su vecindario por ejemplo crear una moneda y, media vez un grupo de ciudadanos confié en su valor adquisitivo esta puede comenzar a circular sin que el gobierno lo apruebe o lo sepa. Así es el BITCOIN en el Internet pues este no está regulado por ningún banco central, por lo tanto es usado para hacer transacciones ilegales y últimamente hasta ciertas tiendas legales aceptan el BITCOIN como moneda válida para vender servicios y productos.

Seguiremos con este fascinante tema la próxima semana

[1] https://www.torproject.org/eff/tor-legal-faq.html.en

* Profesor Asociado Universidad de Illinois (Eastern)

Guadalupe Reyes

0 comments:

Post a Comment